Alle ogen op de Olympische Spelen, de hack bij Odido en een verbod op uitkleedapps

De persoonsgegevens die horen bij 6,2 miljoen accounts van telecomprovider Odido zijn in handen van criminele hackers. Daar zitten ook persoonsgegevens van klanten van provider Ben tussen, een dochteronderneming van Odido. Het gaat om na

am, adres, mobiele nummers, klantnummer, e-mailadres, IBAN, geboortedatum en paspoortnummer, rijbewijsnummer en de geldigheidsduur van die documenten.

Een soort “postcodeloterij voor criminelen“, een ramp voor alle klanten die nu moeten vrezen dat hun gegevens op straat liggen, maar vooral een signaal dat zo’n berg aan klantgegevens ontzettend kwetsbaar kan zijn.

Social engineering was waarschijnlijk de sleutel waarmee de criminelen in de systemen van Odido kwamen. Ze gebruikten de inloggegevens van medewerkers van de klantenservice, meldt de NOS. Die hebben ze met phishing buitgemaakt. MFA omzeilden ze door de medewerkers te bellen en hen over te halen om de inlogpoging goed te keuren.

Voor iedereen die slachtoffer is, geldt vooral het advies dat ze alert moeten zijn. Want met al deze gegevens kunnen criminelen veel geloofwaardiger overkomen als zij proberen mensen op te lichten. Denk aan onverwachte telefoongesprekken, mails of berichten waarin ze zich voordoen als Odido, een bank of andere instelling. Als een crimineel dan je paspoortnummer en je IBAN noemt, ben je eerder geneigd zo’n gesprek te vertrouwen. Opletten dus. Maar zet vooral ook tweestapsverificatie aan waar je kunt én houd je accounts in de gaten voor verdachte activiteiten.

Telecomproviders zijn vaker doelwit van cyberaanvallen. In 2024 lagen de gegevens van 24 miljoen abonnees van het Franse Free SAS en Free Mobile op straat, na een cyberaanval. En vorig jaar gebeurde bij het Zuid-Koreaanse SK Telecom zo’n beetje hetzelfde. Gegevens van 27 miljoen klanten lekten uit. De aanvallers zaten al drie jaar in de systemen van SK Telecom, blijkt achteraf. Pijnlijk, maar ook duur. Want door alle kosten als gevolg van de aanval, daalde de operationele winst in het derde kwartaal van 2025 met 90 procent.

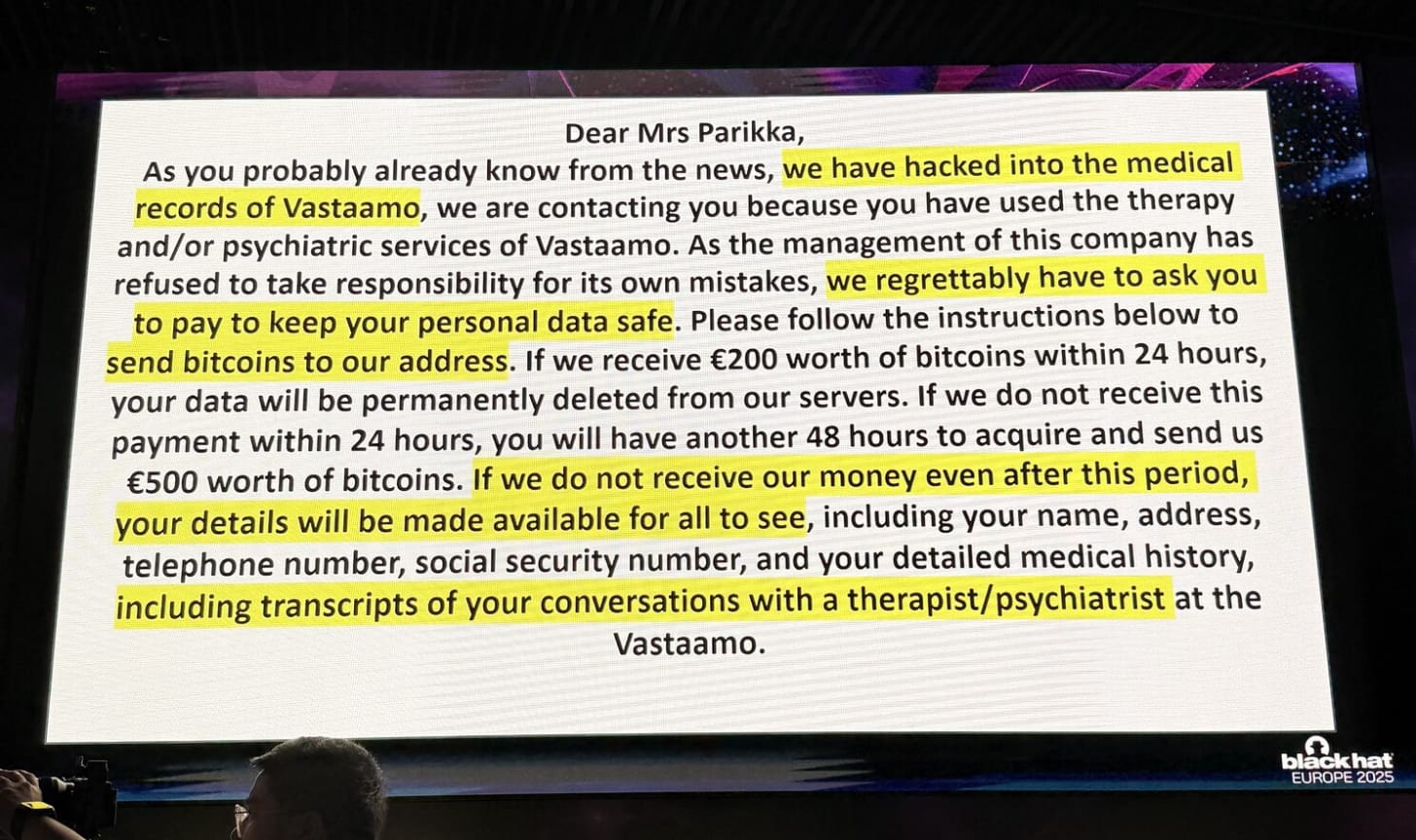

Offlimits wil een verbod op nudify-tools

Meer dan honderd internationale organisaties roepen op tot een wereldwijd verbod op AI-uitkleedapps. Expertisecentrum Offlimits en de gemeente Amsterdam hebben het manifest ondertekend.

De afbeeldingen die met dit soort apps worden gemaakt, maken veel slachtoffers. Ze worden gebruikt voor afpersing, pesten en misbruik van minderjarigen. En de slachtoffers krijgen vaak last van ernstige psychologische gevolgen.

Volgens Offlimits is het een van de snelst groeiende vormen van misbruik. Het aantal apps groeide in korte tijd tot zo’n 47, meldde RTL vorig jaar. En het aantal meldingen steeg in een jaar tijd met liefst 260 procent, zegt Offlimits-bestuurder Robbert Hoving tegen de NOS.

Bij RTL Nieuws deelde slachtoffer Lisa haar aangrijpende verhaal:

Lisa’s stiefvader maakte nep-naaktfoto’s van haar: zo makkelijk is het

Vanuit wetgeving zijn er wel mogelijkheden, maar zeker bij internationale apps en websites is dat een stuk ingewikkelder, vanwege uiteenlopende jurisdicties. Toch zou alle aandacht voor dit probleem een katalysator kunnen blijken. Van misbruik van AI-tools tot desinformatie: we zien nu in dat het verkeerd inzetten van deze technologie een reëel veiligheidsrisico is in de fysieke wereld. Met één klik op de knop kun je met AI en het bereik op internet een leven compleet verwoesten. Daarom is het ontzettend belangrijk dat we dit onderwerp bespreekbaar maken, op scholen, met jongeren en met ouders.

Geen Olympisch goud voor hackers

De stroom aan gouden, zilveren en bronzen medailles voor de Nederlandse sporters begint lekker op gang te komen. En terwijl kanjers als Jutta Leerdam, Jens van ‘t Wout en Xandra Velzeboer shinen, zijn ook cybercriminelen op jacht naar goud, soort van.

Italië wist al meerdere cyberaanvallen te voorkomen, gericht op kantoren van het ministerie van Buitenlandse Zaken, hotels en websites van het evenement, meldt persbureau AP.

Dat is precies waar onderzoekers van Palo Alto Networks deze week extra voor waarschuwen. Staatshackers, cybercriminelen en hacktivisten: allemaal zoomen ze in op de Spelen. En dat is niet gek. Want grote internationale evenementen trekken onvermijdelijk wereldwijde aandacht. Aanvallers die uit zijn op aandacht of die nu activistisch, crimineel of politiek gemotiveerd zijn weten dat een succesvolle inbreuk in verband met de Spelen wereldwijd wordt uitvergroot.

Eerdere edities van de Olympische Spelen kregen al te maken met cyberincidenten, zoals de cyberaanval tijdens de openingsceremonie van de Winterspelen in 2018 in het Zuid-Koreaanse Pyeongchang, of de circa 450 miljoen aanvalspogingen rond de Zomerspelen in Tokio.

Het laat zien dat dit geen theoretische risico’s meer zijn. Dit soort cyberdreigingen zijn al actief ver voor het eerste fluitsignaal of startschot geklonken heeft. Iets waar gastlanden rekening mee moeten houden en hun verdedigingsmaatregelen op af moeten stemmen. En dat doen ze gelukkig ook.

Sportliefhebbers zouden dat ook moeten doen. Want oplichters spelen in op onze interesse en het gevoel van urgentie en erbij willen zijn. Denk aan phishingmails in Olympische stijl, valse tickets die in omloop zijn en oplichting met accommodaties via platformen zoals Airbnb.

Tot volgende week! Reageren? Hit reply. Delen? Forward dit of stuur de link aan je kennissen en vrienden.

-H.

Harm Teunis | Cybersecurity Evangelist | Podcastmaker Het Digitale Front | Spreker